“Los principales riesgos de seguridad informática y cómo protegerse” La seguridad informática es una preocupación creciente en la era digital en la…

Martín Cooper, el visionario de la telefonía móvil y galardonado con el prestigioso Premio Princesa de Asturias de Investigación Científica y Técnica…

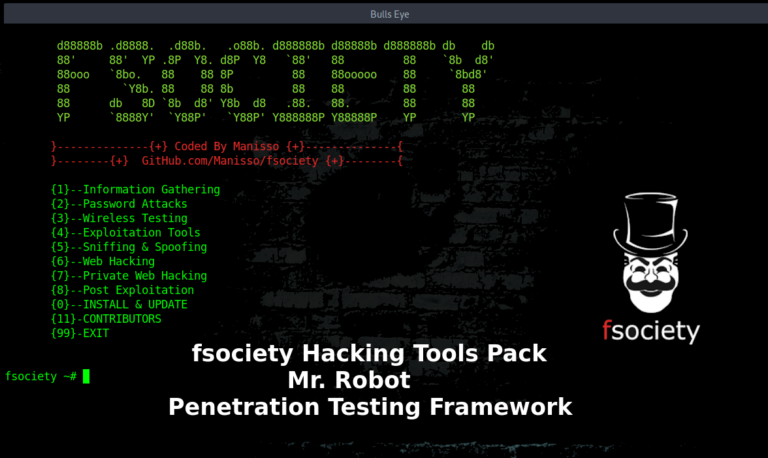

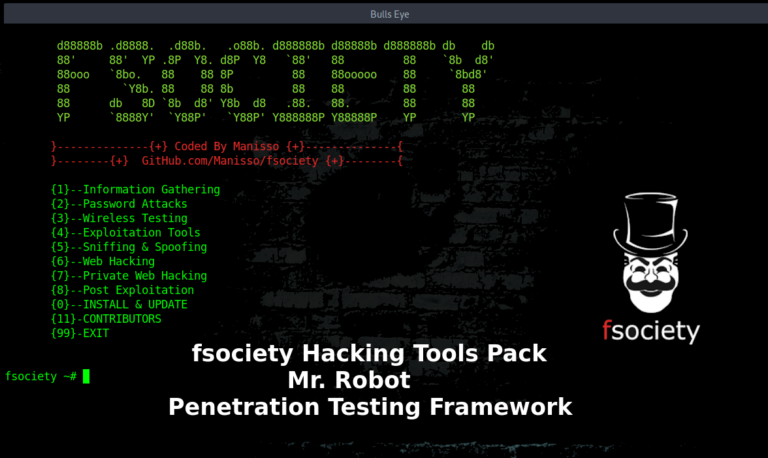

Hola Blogueros en esta ocasión les presento Fsociety el cual es un sistema de prueba de penetración que comprende todos los dispositivos…

Hola Blogueros, les traigo una solución alterna para ocultar una aplicacion de la tienda Google Play ya que por si eliminarla no…

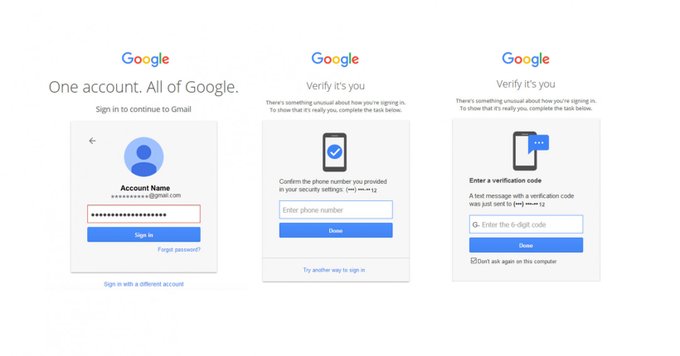

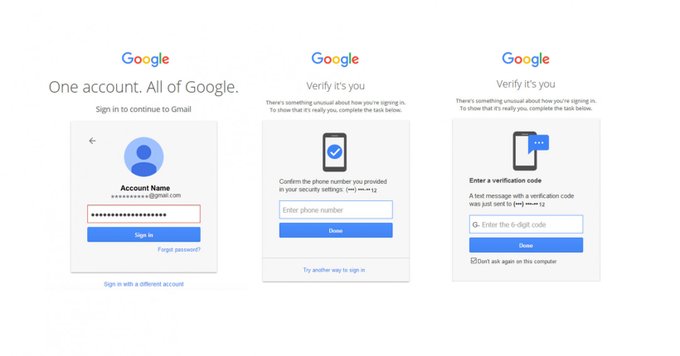

Google ha anunciado planes para inscribir automáticamente a unos 150 millones de usuarios en su esquema de autenticación de dos factores para…

Hola blogueros, les traigo un excelente truco para descargar videos de facebook de forma nativa sin necesidad de estar usando aplicativos ni…

En esta ocasión, los expertos del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán un método para averiguar exactamente cómo funciona un…

Lea la versión simplificada en chino (README_zh). Reglas públicas Sitio web: https://gh0st.cn/HaE/ Introducción HaE se utiliza para resaltar solicitudes HTTP y extraer…

¿Cómo usar correos temporales? Te ha pasado que estas navegando investigando algo y hay ciertas páginas que te piden registrarte y es…

Hola a todos lo blogueros informáticos en esta ocasión les traemos una herramienta muy buena la cual nos permite explotar vulnerabilidades en…